Uso do DNS para bloqueio de sites

6 de junho de 2024

Por Hugo Salgado, DNS Architect em Tucows Domains

O uso do DNS (Sistemas de Nomes de Domínio) para bloqueio de sites na Internet é uma técnica utilizada por administradores de redes em empresas ou em organizações, assim como por provedores de serviços de Internet (ISP) para restringir o acesso a determinados conteúdos e proteger os usuários de conteúdo não desejado ou malicioso.

Devido às propostas dos participantes no curso do Campus LACNIC, apresentamos esta ferramenta no LACNIC 41 com o intuito de destacar a utilidade dos bloqueios nos casos de proteção de segurança perante sites perigosos (malware, phishing, etc); para controles familiares e parentais e diante de potenciais exigências legais.

O uso de filtro nas redes, muito comum hoje em dia na Internet, pode ocorrer utilizando o DNS para bloqueio. Esse bloqueio pode ser transversal (para web, mail, mensagens, etc.), para domínios completos (não é possível diferenciar “urls”) ou mais complexo quando são tocados serviços legítimos (em caso de “hackeado” parcial de sites, fica bloqueada também a parte “legítima”).

(Acesso livre, não requer assinatura)

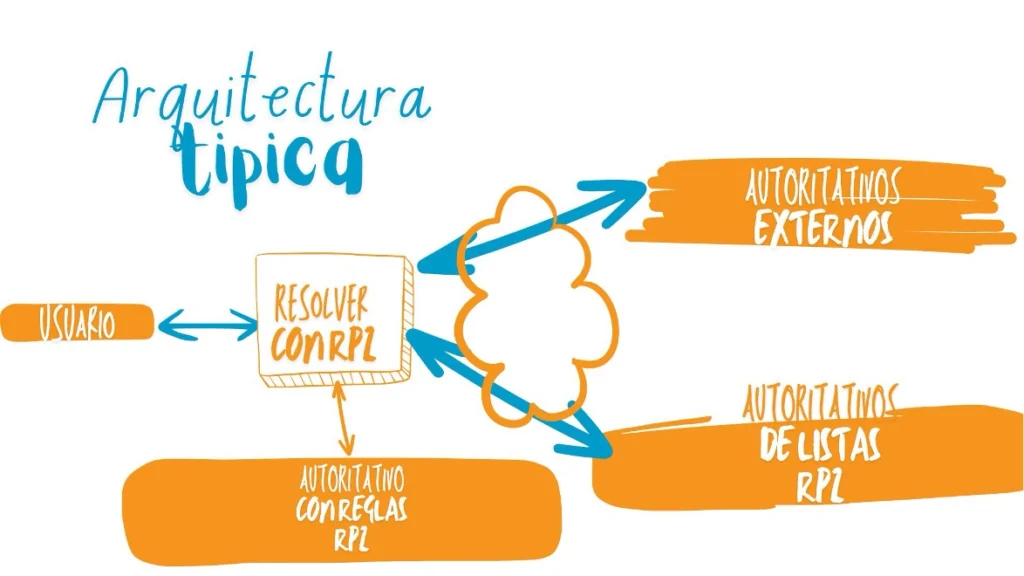

Na nossa palestra oferecemos uma ferramenta muito simples de ativar para uso operativo: Response Policy Zone (RPZ). Trata-se de uma tecnologia usada na gestão de redes para implementar políticas de resposta de DNS. As RPZ permitem aos administradores alterar as respostas das consultas DNS para bloquear, redirecionar ou interromper o acesso a certos domínios. Esta tecnologia, a pesar de não estar ainda formalmente padronizada, já está implementada nos sistemas DNS de código aberto mais conhecidos e dispõe de uma especificação no site dnsrpz.info. Na palestra é mostrado um exemplo de funcionamento, com as diretrizes exatas para ativá-lo em Bind.

RPZ é uma ferramenta muito útil, já que é configurada nos resolvers, quando um cliente consulta por um nome que encaixa com um padrão, a resposta é reescrita, fazendo com que o usuário não consiga chegar até o site bloqueado.

Quais padrões de bloqueio podemos usar? Uma vez configurada, a ferramenta pode bloquear ou redirecionar consultas a domínios ou endereços IP especificados nas políticas do operador ISP. O bloqueio pode ser feito mediante o nome consultado (encaixe exato ou subdomínio completo), mediante o servidor de nome utilizado (ou seja, o servidor que dá a resposta), mediante o endereço/faixa IP na resposta ou através do endereço IP do cliente.

As opiniões expressas pelos autores deste blog são próprias e não refletem necessariamente as opiniões de LACNIC.